Usa VPN? Falha neste cliente pode ter vazado o seu endereço IP

A ExpressVPN, um dos serviços de VPN mais populares do mundo, corrigiu uma vulnerabilidade crítica em seu cliente para Windows que comprometia a privacidade dos usuários ao expor seus endereços IP reais durante conexões de Área de Trabalho Remota (RDP). A falha, descoberta por um pesquisador de segurança em abril e corrigida em junho, afetava versões específicas do software lançadas nos últimos meses.

- Veo3 pode ser usado para enganar sistemas de reconhecimento facial

- Hackers estão usando técnica sofisticada para espalhar malware via DNS

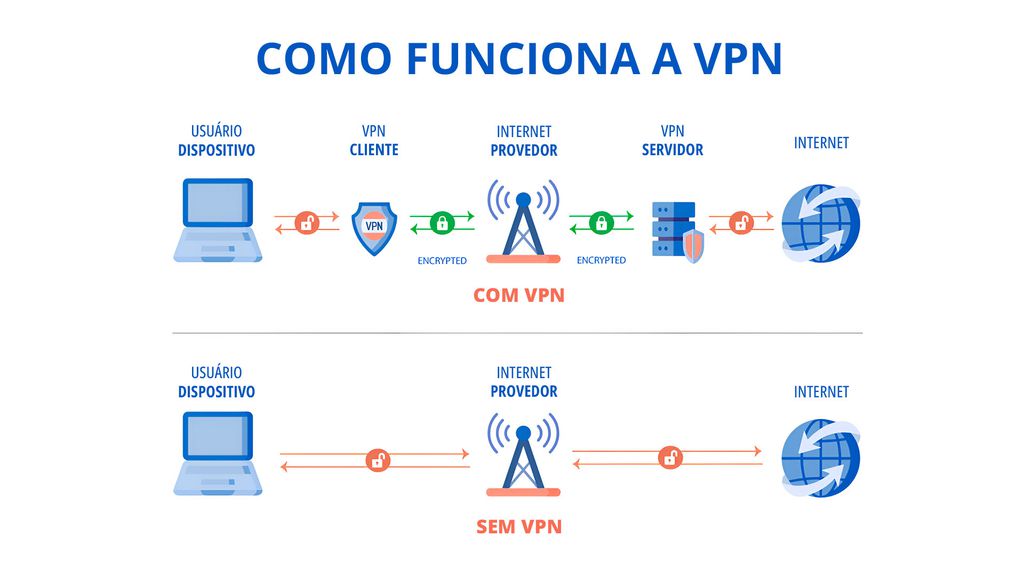

O problema representava uma quebra na promessa básica de qualquer serviço VPN: garantir o anonimato online dos usuários. Durante o período em que a vulnerabilidade esteve ativa, observadores externos como provedores de internet (ISPs) ou pessoas na mesma rede conseguiam não apenas identificar que o usuário estava conectado à ExpressVPN, mas também descobrir quais servidores remotos específicos estavam sendo acessados via RDP.

Embora a empresa tenha classificado o risco como baixo devido ao uso limitado do protocolo RDP entre usuários domésticos, a situação não deixa de ser um alerta sobre controle de qualidade e segurança em serviços que prometem proteção total da privacidade digital dos clientes.

–

Entre no Canal do WhatsApp do Canaltech e fique por dentro das últimas notícias sobre tecnologia, lançamentos, dicas e tutoriais incríveis.

–

Falha deixa IP dos usuários expostos

O propósito central de qualquer VPN é mascarar o endereço IP real do usuário, criando um túnel criptografado que oculta tanto a localização quanto a atividade online de olhares curiosos. Essa funcionalidade é essencial para garantir privacidade, contornar censura e proteger dados sensíveis, especialmente em redes públicas.

A vulnerabilidade no ExpressVPN quebrava essa proteção de forma específica: o tráfego transmitido pela porta TCP 3389, utilizada pelo Protocolo de Área de Trabalho Remota (RDP) da Microsoft, não era direcionado através do túnel VPN como deveria. Em vez disso, essas conexões contornavam completamente a proteção, expondo o endereço IP real do usuário.

O RDP é amplamente utilizado em ambientes corporativos por administradores de TI, profissionais que trabalham remotamente e empresas que precisam acessar sistemas Windows à distância. Embora menos comum entre usuários domésticos, o protocolo é essencial para manutenção de servidores, suporte técnico remoto e acesso a computadores corporativos fora do escritório.

Por isso, qualquer pessoa que dependesse dessas conexões para trabalhar longe do escritório ou administrar sistemas á distância eram as mais vulneráveis à exposição.

Como problema no ExpressVPN foi descoberto

A descoberta da falha ocorreu através do programa de recompensas por bugs da ExpressVPN, quando um pesquisador de segurança conhecido como “Adam-X” reportou a vulnerabilidade em 25 de abril.

As versões afetadas incluíam todas as distribuições do cliente Windows da ExpressVPN desde a versão 12.97 até a 12.101.0.2-beta, um período que abrangeu aproximadamente quatro meses de lançamentos. Durante esse tempo, usuários que utilizavam essas versões estavam potencialmente expostos à vulnerabilidade sempre que estabeleciam conexões RDP.

A correção foi implementada na versão 12.101.0.45, lançada em 18 de junho, apenas cinco dias após a empresa ter confirmado o problema. O pesquisador que reportou inicialmente a falha verificou a eficácia da correção imediatamente após o lançamento, e o caso foi formalmente encerrado no final de junho.

ExpressVPN explica o que aconteceu

Em comunicado oficial sobre o incidente, a ExpressVPN revelou que a causa raiz da vulnerabilidade foi um código de depuração (debug) que deveria ter sido usado apenas para testes internos, mas acabou sendo incluído acidentalmente nas versões de produção distribuídas aos usuários finais.

“O problema foi rastreado até um pedaço de código de depuração (originalmente destinado para testes internos) que por engano chegou às versões de produção”, explicou a empresa no relatório. Esse código residual impedia que o tráfego da porta TCP 3389 fosse roteado adequadamente através do túnel VPN, criando a brecha de segurança.

Para evitar que problemas similares ocorram no futuro, a ExpressVPN diz que fortaleceu seus procedimentos internos com verificações mais direcionadas para detectar código de depuração antes que chegue à produção. “Isso inclui melhorar testes automatizados para sinalizar e remover configurações de teste mais cedo no desenvolvimento, reduzindo a chance de erro humano”, detalhou a companhia sobre as medidas preventivas implementadas.

A empresa também minimizou o impacto real da vulnerabilidade, argumentando que “dado que a base de usuários da ExpressVPN é composta predominantemente por usuários individuais em vez de clientes empresariais, o número de afetados é provavelmente pequeno”. Mesmo assim, recomendou que todos os usuários Windows atualizem para a versão mais recente do aplicativo.

Este não é o primeiro problema de segurança enfrentado pela ExpressVPN. Em 2024, a empresa teve que lidar com outra falha no cliente Windows que causava vazamentos de solicitações DNS quando a funcionalidade de “split tunneling” estava ativada, forçando a desativação temporária do recurso até a implementação de uma correção.

Para usuários de VPN, o incidente reforça a importância de manter sempre o software atualizado e considerar outras camadas de proteção, como o uso de firewalls pessoais e verificação regular de vazamentos de IP através de sites especializados. Além disso, vale lembrar que nenhum serviço de segurança é infalível e é necessário diversificar as estratégias de proteção digital e manter-se informado sobre vulnerabilidades como esta para evitar problemas.

Leia mais no Canaltech

- VPN mantém seu celular e PC protegidos em viagens; saiba como

- 3 opções de VPN grátis para PC e celular

- 3 VPN para usar a internet com segurança em viagens internacionais

Leia a matéria no Canaltech.

O que achou dessa notícia? Deixe um comentário abaixo e/ou compartilhe em suas redes sociais. Assim conseguiremos informar mais pessoas sobre as curiosidades do mundo!

Esta notícia foi originalmente publicada em:

Fonte original